Mise en place serveur OpenVPN

- Auteur/autrice de la publication :Athénaïs

- Publication publiée :5 septembre 2024

- Post category:FreeBSD / Informatiques / Pfsense / Réseaux / Systèmes / Tous les articles

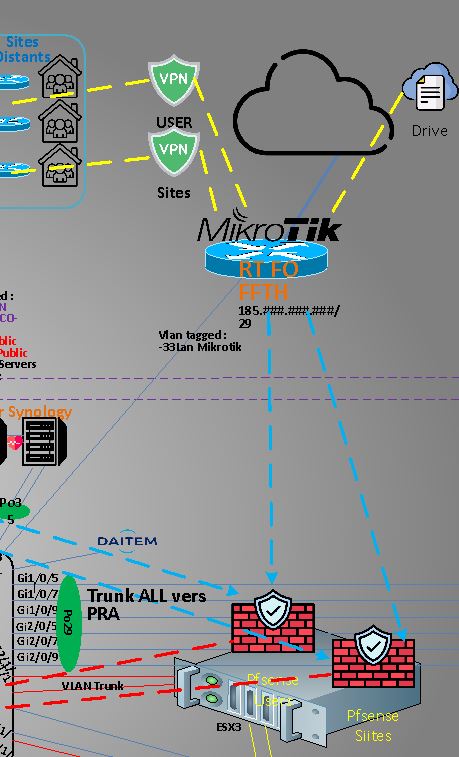

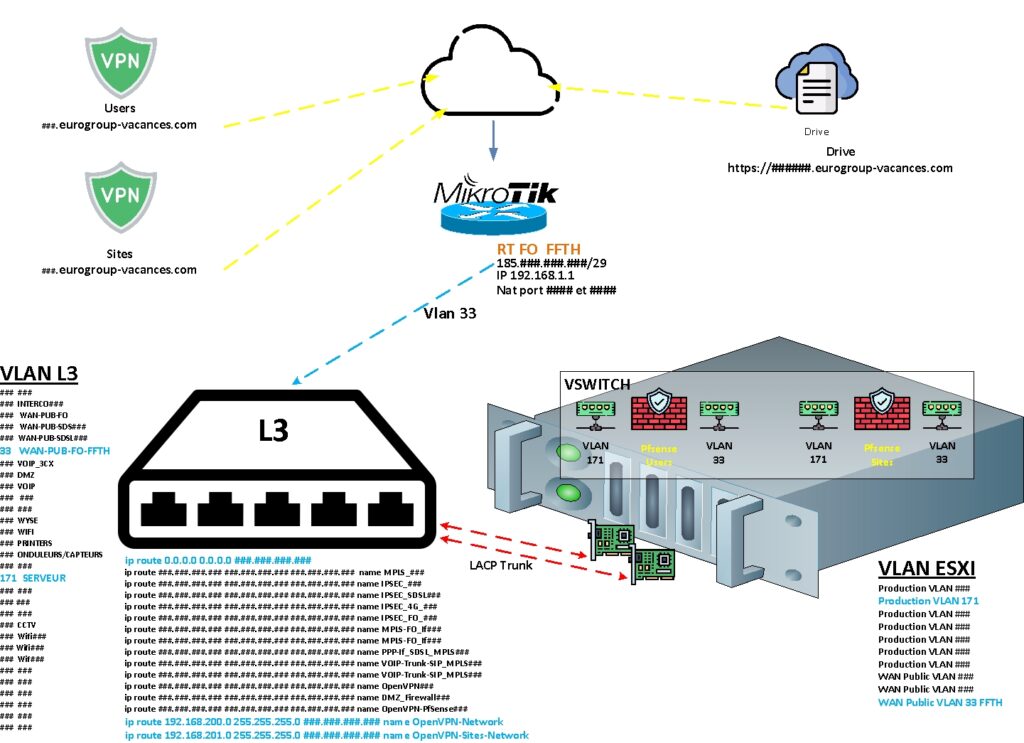

Il est très courant dans les grosses sociétés d’avoir son propre serveur de VPN ; nous travaillons avec OpenVPN qui s’intègre à PFsense, qui nous permet de faire des accès pour nos utilisateurs distants soit sur mobile soit sur PC portable.

Nous avons eu pour objectif, il y a quelques mois, de changer l’ensemble de nos accès et de l’intégrer sur une fibre optique FFTH, pour libérer de la bande passante sur notre fibre optique FFTO, bien sûr nous proposons différents chemins en cas de coupure de notre FFTH.

Sur ce projet il m’a été intéressant d’intégrer notre stagiaire Matéo Bordelier qui a pu participer à sa mise en route, il a pu s’exprimer sur son art et mettre en place la partie système et réseau.

Au début du projet, nous étions partis sur deux serveurs distincts tournant tous deux sous OpenVPN, l »un pour nos utilisateurs et l’autre pour la partie interconnexion site a site prévu pour le futur SD-WAN.

La partie utilisateurs fonctionne très bien avec OpenVPN ; et ce sont des technologies que nous maîtrisons parfaitement.

Cela a été bénéfique pour Mathéo et son apprentissage, cependant, j’ai voulu pousser plus loin et je suis parti sur du Wire Guard au final, ne le maîtrisant pas à 100 % et voulant le découvrir.

Vous pourrez donc trouver sur mes schémas deux serveur Open VPN mais au final il y a bien un OpenVPN et un Wire Guard, les routes cependant restent absolument les mêmes, côté cœur de réseau.

Seuls les technologies changent. ..

- Mise en place du Mikrotik

- Mise en place de la fibre sur le routeur

- Mise en place de la partie nat sur les ports choisis

- Installation des machines virtuelles et installation des Pfsense

- Mise en place des routes sur le cœur de réseau

- Déclaration des sous-domaines sur nos DNS

- Intégration sur les différents VLAN des machines virtuelles

- Développement de la mécanique OpenVPNée pour l’accès des utilisateurs

- Création d’un script par Matteo permettant la création automatique des certificats utilisateurs

- Automatisation d’envoi de mails pour prévenir l’utilisateur de la fin de son certificat

- Intégration à la supervision des deux serveurs ..

Cet article est resté plus ciblé sur la partie utilisateurs, sur lequel je me suis concentré avec Mathéo et sur son développement, afin d’avoir quelque chose de parfait, et aussi de ne pas polluer l’environnement où il travaillait.

Je développe plus sur la partie « site à site » dans l’article dédié au SD-WAN.

Il faudra donc se référer à cet article pour avoir un développement plus détaillé sur cette partie.

.